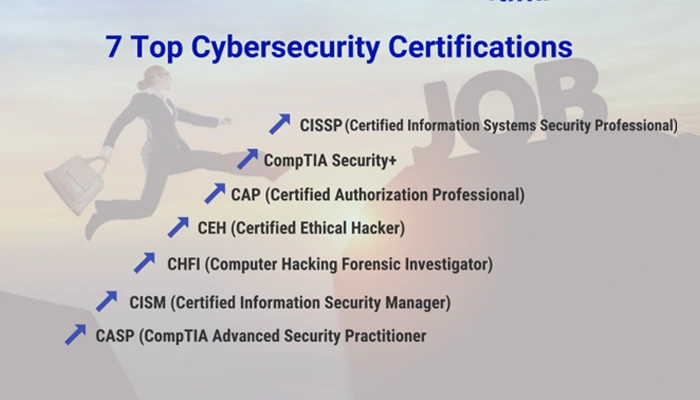

بهترین مدارک و گواهینامههای مدیریت امنیت اطلاعات

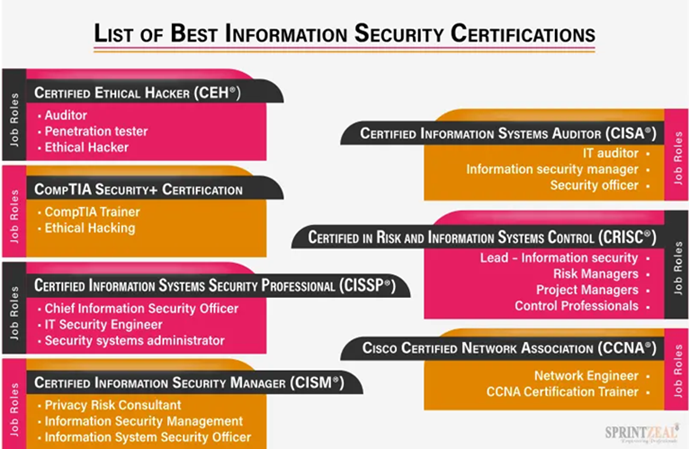

بهترین مدارک امنیتی در حوزه مدیریت، گواهینامههایی هستند که بر مهارتهای مدیریت امنیت اطلاعات، ارزیابی ریسک، تداوم کسبوکار و بازیابی از فاجعه تمرکز دارند و در سطح جهانی شناخته شدهاند. این مدارک به افراد کمک میکنند با سهولت بیشتری به فکر ارتقای شغلی باشند. در ادامه، لیستی از برجستهترین مدارک امنیتی در حوزه مدیریت به همراه توضیح مختصر ارائه میشود. در فرآیند تدوین این مقاله سعی شده است، مدارک با توجه به اعتبار بینالمللی، کاربردی بودن و تقاضای بالا در بازار کار که برای مدیران و متخصصان امنیت اطلاعات بسیار ارزشمند هستند شرح داده شوند.

CISSP سرنام (Certified Information Systems Security Professional)

CISSP یکی از معتبرترین مدارک در حوزه امنیت اطلاعات است که توسط سازمان (ISC)² ارائه میشود و بر جنبههای فنی و مدیریتی امنیت سایبری تمرکز دارد. این گواهینامه برای متخصصانی طراحی شده که در طراحی، پیادهسازی و مدیریت سیستمهای امنیتی پیچیده نقش دارند و شامل هشت حوزه اصلی دانش (CBK) است که جنبههای فنی متعددی را پوشش میدهد. از منظر فنی، CISSP بر امنیت و مدیریت ریسک تاکید دارد، که شامل شناسایی آسیبپذیریهای سیستم، ارزیابی تهدیدات (مانند بدافزارها، حملات فیشینگ یا نفوذ) و پیادهسازی کنترلهای امنیتی مانند رمزنگاری و فایروالها است. برای مثال، متخصصان CISSP باید بتوانند پروتکلهای رمزنگاری مانند AES یا RSA را برای حفاظت از دادهها پیادهسازی کنند و از ابزارهای تحلیل ریسک مانند STRIDE استفاده کنند.

حوزه معماری و مهندسی امنیت به طراحی سیستمهای امن با استفاده از مفاهیمی مانند مدلهای کنترل دسترسی مانند RBAC یا DAC، معماریهای شبکه مانند DMZ و فناوریهای احراز هویت چندمرحلهای (MFA) میپردازد. این بخش شامل پیادهسازی سیستمهای تشخیص نفوذ (IDS) و پیشگیری از نفوذ (IPS) برای نظارت بر ترافیک شبکه و جلوگیری از حملات است. در حوزه مدیریت هویت و دسترسی (IAM)، متخصصان CISSP با فناوریهایی مانند SAML، OAuth و سیستمهای مدیریت هویت مانند Active Directory کار میکنند تا دسترسی غیرمجاز به منابع حساس را محدود کنند. حوزه عملیات امنیتی بر جنبههای فنی مانند مدیریت رخدادهای امنیتی، پاسخ به حوادث (مانند تحلیل بدافزار یا بازیابی سیستمهای آلوده) و اجرای فرآیندهای پچمدیریت برای رفع آسیبپذیریها تمرکز دارد. برای مثال، یک متخصص CISSP ممکن است از ابزارهایی مانند Splunk یا QRadar برای تحلیل لاگها و شناسایی فعالیتهای مشکوک استفاده کند.

در حوزه امنیت ارتباطات و شبکه، دانش عمیقی از پروتکلهای شبکه مانند TCP/IP، VPN و SD-WAN و همچنین پیکربندی امن روترها و سوئیچها مورد نیاز است. این موضوع شامل پیادهسازی پروتکلهای امن مانند TLS برای ارتباطات وب و IPsec برای VPNهاست. حوزه امنیت نرمافزار بر توسعه امن برنامهها تاکید دارد، که شامل استفاده از متدولوژیهایی مانند SDLC امن، تست نفوذ و تحلیل کد برای جلوگیری از آسیبپذیریهایی مانند SQL Injection یا XSS سرنامCross-Site Scripting است. در ارتباط با تداوم کسبوکار و بازیابی از فاجعه CISSP دانش فنی لازم برای طراحی سایتهای پشتیبان، پیادهسازی نسخههای پشتیبان داده مانند استفاده از RAID یا ذخیرهسازی ابری و تنظیم سیستمهای بازیابی مانند مراکز داده جایگزین را ارائه میدهد.

برای مثال، یک متخصص CISSP میتواند از فناوریهای ابری مانند AWS یا Azure برای اطمینان از دسترسی به دادهها در زمان قطعی استفاده کند. حوزه ارزیابی و تست امنیت شامل اجرای تستهای نفوذ، اسکن آسیبپذیری با ابزارهایی مانند Nessus یا Burp Suite و ارزیابی انطباق سیستمها با استانداردها مانند PCI-DSS است. در نهایت، CISSP متخصصان را برای مدیریت زیرساختهای امنیتی پیچیده آماده میکند، از جمله استفاده از فناوریهای نوین مانند هوش مصنوعی برای تشخیص تهدیدات یا بلاکچین برای تضمین یکپارچگی دادهها. برای اخذ این گواهینامه، حداقل ۵ سال تجربه کاری در حداقل دو حوزه CBK و قبولی در آزمون ۳ ساعته با ۱۰۰-۱۵۰ سؤال مورد نیاز است. این گواهینامه به دلیل پوشش جامع جنبههای فنی و تقاضای بالا در صنایع مختلف، برای متخصصان امنیت اطلاعات که به دنبال نقشهای فنی و مدیریتی هستند، ایدهآل است.

CISM سرنام (Certified Information Security Manager)

گواهینامه مدیریت امنیت اطلاعات (CISM) سرنام Certified Information Security Manager توسط ISACA ارائه میشود و یکی از معتبرترین مدارک برای مدیران امنیت اطلاعات است که بر جنبههای فنی و مدیریتی نظارت بر برنامههای امنیتی تمرکز دارد، اما با تأکید ویژه بر هماهنگی فناوری با اهداف استراتژیک سازمان. از منظر فنی، CISM بر حاکمیت امنیت اطلاعات تمرکز دارد، که شامل طراحی و پیادهسازی چارچوبهای امنیتی مانند ISO 27001 یا NIST Cybersecurity Framework برای اطمینان از انطباق سیستمها با استانداردهای بینالمللی است. متخصصان CISM باید توانایی پیکربندی ابزارهای مدیریت امنیت مانند سیستمها SIEM مانند Splunk یا ArcSight را داشته باشند تا لاگهای سیستم را تحلیل کرده و تهدیدات را بهصورت بلادرنگ شناسایی کنند.

در حوزه مدیریت ریسک اطلاعات، CISM بر استفاده از ابزارهای تحلیل ریسک مانند FAIR یا OCTAVE برای شناسایی آسیبپذیریها، ارزیابی تهدیدات مانند حملات DDoS یا نشت داده و پیادهسازی کنترلهای فنی مانند فایروالهای نسل بعدی (NGFW) و رمزنگاری دادهها با استانداردهایی مانند AES-256 تمرکز دارد. این گواهینامه همچنین متخصصان را برای طراحی فرآیندهای کاهش ریسک آماده میکند، مانند استفاده از سیستمهای تشخیص نفوذ (IDS) یا پیشگیری از نفوذ (IPS) برای محافظت از زیرساختهای شبکه. در حوزه مدیریت برنامههای امنیت اطلاعات، CISM بر توسعه و اجرای سیاستهای امنیتی فنی، مانند مدیریت پچ برای رفع آسیبپذیریهای نرمافزاری یا پیکربندی سیستمهای مدیریت هویت و دسترسی (IAM) مانند Okta یا Microsoft Active Directoryتأکید دارد. این شامل پیادهسازی احراز هویت چندمرحلهای (MFA) و کنترلهای دسترسی مبتنی بر نقش (RBAC) برای محدود کردن دسترسی غیرمجاز است. در ارتباط با تداوم کسبوکار و بازیابی از فاجعه CISM متخصصان را برای طراحی زیرساختهای فنی مقاوم در برابر اختلال آماده میکند، مانند تنظیم سایتهای پشتیبان با استفاده از فناوریهای ابری مانند AWS Disaster Recovery یا Azure Site Recovery یا پیادهسازی سیستمهای تکثیر داده (Data Replication) برای به حداقل رساندن RPO. .برای مثال، یک مدیر CISM میتواند فرآیندهای خودکار برای بازیابی سرورها پس از یک حمله باجافزاری طراحی کند، با استفاده از نسخههای پشتیبان امن و رمزنگاریشده. در حوزه مدیریت حوادث و پاسخ، CISM بر جنبههای فنی مانند ایجاد مراکز عملیات امنیتی (SOC) و استفاده از ابزارهای پاسخ به حوادث مانند CrowdStrike یا Palo Alto Cortex XSOAR برای شناسایی، مهار و بازیابی از حملات سایبری تمرکز دارد. این فرآیند شامل تحلیل بدافزار، بازسازی سیستمهای آلوده و اجرای پروتکلهای قرنطینه شبکه است.

متخصصان CISM همچنین باید با فناوریهای شبکه مانند پروتکلهای امن TLS ، IPsec و پیکربندی VPN آشنا باشند تا ارتباطات سازمانی را در برابر استراق سمع محافظت کنند. این گواهینامه همچنین بر نظارت بر عملکرد ابزارهای امنیتی مانند اسکنرهای آسیبپذیری مانند Nessus یا Qualys و اجرای تستهای نفوذ برای ارزیابی استحکام سیستمها تأکید دارد. برای اخذ CISM، حداقل ۵ سال تجربه کاری در امنیت اطلاعات (۳ سال در نقشهای مدیریتی) و قبولی در آزمون ۴ ساعته با ۱۵۰ سؤال مورد نیاز است. این گواهینامه با تمرکز بر هماهنگی فناوری و مدیریت، متخصصان را برای طراحی و نظارت بر زیرساختهای امنیتی پیچیده آماده میکند، بهویژه در زمینههایی مانند BCP و DRP که نیازمند پیکربندی سیستمهای بازیابی و مدیریت ریسکهای فنی هستند. CISM برای مدیرانی که میخواهند امنیت اطلاعات را با استفاده از فناوریهای پیشرفته و چارچوبهای استاندارد مدیریت کنند، انتخابی ایدهآل است.

CRISC سرنام (Certified in Risk and Information Systems Control)

گواهینامه مدیریت ریسک و کنترل سیستمهای اطلاعاتی(CRISC) سرنام Certified in Risk and Information Systems Control توسط ISACA ارائه میشود و یکی دیگر از مدارک برجسته برای متخصصانی است که بر مدیریت ریسک فناوری اطلاعات و طراحی کنترلهای امنیتی تمرکز دارند،. این مدرک تمرکزش بر جنبههای فنی مرتبط با شناسایی، ارزیابی و کاهش ریسکهای سایبری است. از منظر فنی، CRISC بر شناسایی و ارزیابی ریسکهای فناوری اطلاعات تمرکز دارد، که شامل استفاده از ابزارهای تحلیل ریسک مانند FAIR یا NIST 800-30 برای شناسایی آسیبپذیریهای سیستمها، مانند نقصهای نرمافزاری، پیکربندی نادرست فایروالها یا نقاط ضعف در پروتکلهای شبکه مانند TCP/IP یا DNS است. متخصصان CRISC از اسکنرهای آسیبپذیری مانند Nessus یا Qualys برای شناسایی تهدیدات بالقوه، مانند حملات SQL Injection یا ضعفهای رمزنگاری، استفاده میکنند و با تحلیل دادههای لاگ از سیستمهای SIEM ، الگوهای مشکوک را تشخیص میدهند. در حوزه طراحی و پیادهسازی کنترلهای امنیتی، CRISC بر انتخاب و پیکربندی فناوریهای مناسب برای کاهش ریسکها تمرکز دارد، مانند فایروالهای نسل بعدی، سیستمهای تشخیص و پیشگیری از نفوذ (IDS/IPS) یا رمزنگاری دادهها با استانداردهایی مانند AES-256 و RSA.

برای مثال، یک متخصص CRISC ممکن است پروتکلهای IPsec را برای ایجاد VPNهای امن پیادهسازی کند یا سیستمهای احراز هویت چندمرحلهای (MFA) را با استفاده از ابزارهایی مانند Okta یا Duo برای محافظت از دسترسی به منابع حساس پیکربندی نماید. این گواهینامه همچنین بر نظارت و پاسخ به ریسکها تأکید دارد، که شامل اجرای فرآیندهای مانیتورینگ با استفاده از ابزارهای امنیتی مانند Palo Alto Cortex یا FireEye برای شناسایی بلادرنگ تهدیدات و مدیریت پاسخ به حوادث با بهرهگیری از چارچوبهایی مانند NIST 800-61 است. متخصصان CRISC همچنین باید توانایی تحلیل لاگهای شبکه و اجرای تستهای نفوذ با ابزارهایی مانند Metasploit یا Burp Suite را داشته باشند تا نقاط ضعف سیستمها را شناسایی کنند.

در حوزه انطباق و حاکمیت فناوری اطلاعات، CRISC بر اطمینان از تطبیق سیستمها با استانداردهایی مانند ISO 27001، PCI-DSS یا GDPR تمرکز دارد، که شامل پیکربندی سیستمهای مدیریت هویت و دسترسی (IAM) مانند Active Directory یا SailPoint برای کنترل دسترسیهای غیرمجاز است. این گواهینامه همچنین متخصصان را برای استفاده از فناوریهای نوین مانند هوش مصنوعی در تحلیل ریسک یا بلاکچین برای تضمین یکپارچگی دادهها آماده میکند. برای اخذ CRISC، حداقل ۳ سال تجربه کاری در مدیریت ریسک یا کنترلهای فناوری اطلاعات و قبولی در آزمون ۴ ساعته با ۱۵۰ سؤال مورد نیاز است. CRISC با تمرکز بر جنبههای فنی مدیریت ریسک، متخصصان را برای طراحی کنترلهای امنیتی مؤثر و هماهنگی آنها با استراتژیهای BCP و DRP آماده میکند، بهویژه در محیطهایی که نیاز به حفاظت از زیرساختهای حیاتی در برابر تهدیدات سایبری یا اختلالات عملیاتی دارند. این گواهینامه برای مدیرانی که میخواهند با استفاده از فناوریهای پیشرفته ریسکهای سازمانی را مدیریت کنند و تابآوری سیستمهای اطلاعاتی را تقویت کنند، انتخابی ایدهآل است.

CISA سرنام (Certified Information Systems Auditor)

گواهینامه ممیز سیستمهای اطلاعاتی (CISA)سرنام Certified Information Systems Auditor برای متخصصانی است که بر ممیزی، کنترل و نظارت بر سیستمهای اطلاعاتی تمرکز دارند، با تأکید ویژه بر جنبههای فنی مرتبط با ارزیابی و اطمینان از امنیت و انطباق زیرساختهای فناوری اطلاعات. از منظر فنی، CISA بر ممیزی فرآیندهای فناوری اطلاعات تمرکز دارد، که شامل استفاده از ابزارهای اسکن آسیبپذیری مانند Nessus یا OpenVAS برای شناسایی نقاط ضعف در سیستمها، مانند پیکربندی نادرست سرورها، پروتکلهای شبکه ناامن مانند HTTP بهجای HTTPS یا آسیبپذیریهای نرمافزاری است.

متخصصان CISA از سیستمهای SIEM مانند برای تحلیل لاگهای سیستم و شبکه استفاده میکنند تا فعالیتهای مشکوک مانند دسترسیهای غیرمجاز یا حملات بدافزاری را شناسایی کنند. در حوزه کنترلهای امنیتی فنی، CISA بر ارزیابی و پیادهسازی فناوریهایی مانند فایروالهای نسل بعدی، سیستمهای تشخیص و پیشگیری از نفوذ و رمزنگاری دادهها با استانداردهایی مانند AES-256 یا RSA تمرکز دارد. برای مثال، یک ممیز CISA ممکن است بررسی کند که آیا پروتکلهای امن مانند TLS 1.3 برای ارتباطات وب یا IPsec برای VPNها بهدرستی پیادهسازی شدهاند. در ارتباط با تداوم کسبوکار و بازیابی از فاجعه CISA متخصصان را برای ارزیابی زیرساختهای فنی مانند سایتهای پشتیبان، سیستمهای تکثیر داده و فرآیندهای بازیابی مانند Veeam Backup یا AWS Elastic Disaster Recovery آماده میکند تا اطمینان حاصل شود که RTO (حداکثر زمان قطعی قابلتحمل) و RPO (حداکثر میزان داده قابلقبول برای از دست رفتن) سازمان رعایت میشوند. این فرآیند شامل بررسی نسخههای پشتیبان داده و تست فرآیندهای بازیابی برای اطمینان از دسترسی به دادهها در زمان قطعی، مانند حملات باجافزاری یا خرابیهای سختافزاری، است.

در حوزه مدیریت هویت و دسترسی، CISA بر ممیزی سیستمهای IAM مانند Microsoft Active Directory یا Okta تمرکز دارد تا از پیادهسازی صحیح کنترلهای دسترسی مبتنی بر نقش (RBAC) و احراز هویت چندمرحلهای (MFA) مطمئن شود. متخصصان CISA همچنین باید توانایی ارزیابی امنیت برنامههای کاربردی را داشته باشند، که شامل اجرای تستهای نفوذ با ابزارهایی مانند Burp Suite یا Metasploit برای شناسایی آسیبپذیریهایی مانند SQL Injection یا Cross-Site Scripting (XSS) است. در حوزه نظارت و انطباق، CISA بر اطمینان از تطبیق سیستمها با استانداردهای بینالمللی تأکید دارد، که شامل بررسی پیکربندی سیستمها، سیاستهای امنیتی و فرآیندهای مدیریت پچ برای رفع آسیبپذیریهای شناختهشده است. برای مثال، یک ممیز CISA ممکن است بررسی کند که آیا سیستمهای سازمان از پروتکلهای رمزنگاری قوی برای حفاظت از دادههای حساس استفاده میکنند یا خیر.

این گواهینامه همچنین متخصصان را برای استفاده از فناوریهای نوین مانند هوش مصنوعی در تحلیل دادههای امنیتی یا بلاکچین برای تضمین یکپارچگی لاگهای ممیزی آماده میکند. برای اخذ CISA ، حداقل ۵ سال تجربه کاری در ممیزی، کنترل یا امنیت فناوری اطلاعات و قبولی در آزمون ۴ ساعته با ۱۵۰ سؤال مورد نیاز است.CISA با تمرکز بر جنبههای فنی ممیزی و کنترل، متخصصان را برای ارزیابی و بهبود زیرساختهای امنیتی، بهویژه در زمینههای BCP و DRP، آماده میکند و برای سازمانهایی که نیاز به انطباق با استانداردهای امنیتی و اطمینان از تابآوری سیستمها دارند، انتخابی ایدهآل است.

ISO 27001 Lead Auditor/Lead Implementer

گواهینامههای ISO 27001 Lead Auditor و Lead Implementerکه توسط مؤسساتی مانند PECB یا BSI ارائه میشوند، بر جنبههای فنی پیادهسازی و ممیزی سیستم مدیریت امنیت اطلاعات (ISMS) بر اساس استاندارد ISO 27001 تمرکز دارند و برای متخصصانی طراحی شدهاند که زیرساختهای امنیتی سازمان را طراحی، اجرا یا ارزیابی میکنند. از منظر فنی، این گواهینامهها بر توسعه و مدیریت چارچوبهای ISMS تأکید دارند که شامل پیکربندی ابزارهای امنیتی مانند فایروالهای نسل بعدی، سیستمهای تشخیص نفوذ و پیشگیری از نفوذ برای محافظت از زیرساختهای شبکه است. متخصصان Lead Implementer از ابزارهای تحلیل ریسک مانند OCTAVE یا ISO 31000 برای شناسایی آسیبپذیریها مانند ضعفهای پروتکل TLS یا پیکربندی نادرست سرورها و پیادهسازی کنترلهای فنی مانند رمزنگاری دادهها با استاندارد AES-256 یا احراز هویت چندمرحلهای (MFA) با استفاده از سیستمهای IAM مانند Okta استفاده میکنند.

در حوزه تداوم کسبوکار و بازیابی از فاجعه، این گواهینامهها متخصصان را برای طراحی زیرساختهای مقاوم، مانند سایتهای پشتیبان با فناوریهای ابری مانند AWS یا Azure و سیستمهای تکثیر داده برای به حداقل رساندن RPO و RTO آماده میکنند. برای مثال، یک Lead Implementer ممکن است فرآیندهای خودکار بازیابی داده را با ابزارهایی مانند Veeam پیکربندی کند. LeadAuditorها از ابزارهای اسکن آسیبپذیری مانند Nessus و سیستمهای SIEM برای ممیزی انطباق سیستمها با ISO 27001 استفاده میکنند و لاگهای شبکه را تحلیل میکنند تا از اجرای صحیح کنترلهای امنیتی، مانند پروتکلهای IPsec برای VPN یا TLS برای ارتباطات وب، اطمینان حاصل کنند. این گواهینامهها همچنین بر تستهای نفوذ با ابزارهایی مانند Burp Suite برای شناسایی ضعفهایی مانند SQL Injection تمرکز دارند. متخصصان باید توانایی ارزیابی فرآیندهای مدیریت پچ و انطباق با استانداردهایی مانند GDPR یا PCI-DSS را داشته باشند. برای اخذ این گواهینامهها، گذراندن دوره آموزشی و قبولی در آزمون مورد نیاز است، بدون نیاز به تجربه کاری اجباری. این گواهینامهها برای متخصصانی که میخواهند زیرساختهای فنی امن طراحی یا ممیزی کنند، بهویژه در زمینه BCP و DRP، ایدهآل هستند.

CBCP سرنام (Certified Business Continuity Professional)

گواهینامه حرفهای تداوم کسبوکار (CBCP)سرنام Certified Business Continuity Professional توسط DRI International ارائه میشود و بر جنبههای فنی طراحی و اجرای طرحهای تداوم کسبوکار و بازیابی از فاجعه تمرکز دارد و برای متخصصانی طراحی شده است که زیرساختهای مقاوم در برابر اختلالات را مدیریت میکنند. از منظر فنی، CBCP بر تحلیل تأثیر کسبوکار (BIA) تأکید دارد که شامل استفاده از ابزارهای تحلیل ریسک برای شناسایی فرآیندهای حیاتی و تعیین معیارهای RTO (حداکثر زمان قطعی قابلتحمل) و RPO (حداکثر میزان داده قابلقبول برای از دست رفتن) است.

متخصصان CBCP از فناوریهای ابری مانند AWS Disaster Recovery یا Microsoft Azure Site Recovery برای پیکربندی سایتهای پشتیبان و سیستمهای تکثیر داده (Data Replication) استفاده میکنند تا در صورت وقوع فاجعهای مانند حمله باجافزاری یا خرابی سرور، دادهها و سیستمها بهسرعت بازیابی شوند. این گواهینامه همچنین بر پیادهسازی ابزارهای پشتیبانگیری مانند Veeam یا Commvault برای ایجاد نسخههای پشتیبان امن و رمزنگاریشده با استانداردهایی مانند AES-256 تمرکز دارد. در حوزه مدیریت بحران و پاسخ به حوادث، CBCP متخصصان را برای تنظیم سیستمهای مانیتورینگ با استفاده از ابزارهای SIEM آماده میکند تا قطعیهای شبکه یا حملات سایبری را شناسایی کنند.

آنها همچنین پروتکلهای شبکه امن مانند IPsec یا TLS را برای حفظ ارتباطات در زمان بحران پیکربندی میکنند. برای آزمایش طرحهای BCP/DRP، متخصصان CBCP از شبیهسازیهای فنی مانند تست بازیابی سرور یا سوئیچ به مراکز داده جایگزین استفاده میکنند تا از کارآمدی زیرساختها اطمینان حاصل کنند. برای اخذ CBCP تجربه کاری مرتبط و قبولی در آزمون مورد نیاز است. این گواهینامه برای متخصصانی که میخواهند زیرساختهای فنی BCP و DRP را طراحی و مدیریت کنند، ایدهآل است، بهویژه در صنایعی که تابآوری در برابر اختلالات حیاتی است.

چگونه انتخاب کنیم؟

انتخاب بهترین مدرک به اهداف حرفهای، تجربه کاری و حوزه تمرکز شما بستگی دارد. برای مدیران ارشد امنیت اطلاعات، CISSP و CISM ایدهآل هستند، در حالی که CRISC برای مدیریت ریسک و CBCP برای تمرکز بر BCP/DRP مناسبتر است. ISO 27001 برای انطباق با استانداردها و CISA برای ممیزی مناسب هستند. اگر به دنبال پیادهسازی BCP و DRP هستید، ترکیبی از CBCP و ISO 27001 Lead Implementer میتواند بسیار مؤثر باشد.